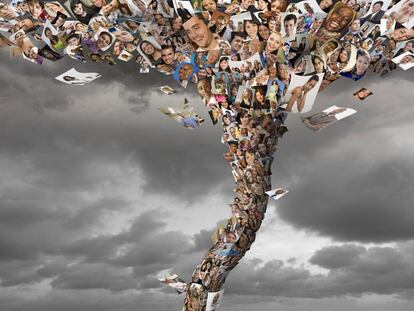

Una alfombra de ‘likes’ de Cambridge a la Casa Blanca

Las investigaciones de un equipo de académicos de la universidad británica están en la base del escándalo que ha puesto a Facebook contra las cuerdas

Las investigaciones de un equipo de académicos de la universidad británica están en la base del escándalo que ha puesto a Facebook contra las cuerdas

La red social afronta su crisis más profunda con una pérdida de valor bursátil del 14% en solo una semana

El visionario muestra su malestar con la gestión de Zuckerberg y la crisis de Cambrigde Analytica

Lo peor no es que se hayan utilizado mal los datos de 50 millones de usuarios, sino que se ha dañado la confianza en el 'big data' y la inteligencia artificial

Los legisladores consideran que la información facilitada por Facebook "deja muchas preguntas sin contestar"

El fundador de Facebook se muestra dispuesto a declarar en el Congreso de Estados Unidos sobre el caso Cambridge Analytica

La falsa sensación de seguridad que nos transmite el entorno digital se sostiene por la costumbre y la inmediatez a pesar de la falta de transparencia de las plataformas

Los auditores del tribunal revisan las declaraciones de ingresos y gastos de campaña de los partidos

Regresa el temor al ‘Big Data’ que destapó el ‘caso Snowden’, vinculado a las elecciones

Las tendencias ideológicas de la gente son en realidad un blanco fácil

Aleksandr Kogan niega que supiese que la información iba a ser empleada para beneficiar a Trump

Cómo Cambridge Analytica utilizó los datos durante la reciente campaña presidencial de los EE UU es, de hecho, la parte más interesante de la historia, asegura el director del Centro de Transformación Digital de IMD

Un directivo de la empresa que accedió de forma irregular a los datos personales de millones de usuarios de Facebook es grabado diciendo que la firma operó en México

La Comisión Federal de Comercio de EE UU inicia una investigación y el Parlamento Europeo invita al presidente de la red social a comparecer

Mark Zuckerberg ha visto reducida su fortuna en cerca de 7.000 millones de dólares en solo dos días

Alex Stamos era partidario de una mayor transparencia y chocó con la número dos de la compañía, Sheryl Sandberg

Muchas instituciones pueden proponer cambios en la regulación de Internet; quizá no sea buena idea depender de una sola

Los fabricantes de vehículos se preparan ante futuros ciberataques que anulen las órdenes del conductor

La Cámara rechaza una iniciativa del PP para tomar medidas contra las ciberamenazas

El Ejecutivo designa a Julia Alicia Olmo y Romero como representante para las amenazas híbridas y la ciberseguridad

“El mayor riesgo de España es no convencernos de que las ciber amenazas son transversales y debemos resolverlas con nuestros socios”

Unidos Podemos rechaza la iniciativa porque ataca la libertad de expresión con la excusa de combatir bulos

Las apps pueden utilizar sensores para seguir los movimientos de un usuario giro a giro por las calles de una ciudad

GitHub logra resistir una embestida sin precedentes

Protegir la casa intel·ligent és un dels nous reptes de les companyies de programari de seguretat

La red recoge su huella desde el primer día que se conectó, sabe hasta su nivel intelectual o cómo gana dinero. Recupere paso a paso el control de su vida digital

Proteger la casa inteligente es uno de los nuevos retos de las compañías de 'software' de seguridad

El Ministerio del Interior asegura que se trató de un ataque "aislado" que ya ha sido controlado

La Corte trata de resolver una disputa entre el Gobierno y Microsoft sobre el acceso a correos electrónicos de un narcotraficante

Un potencial malhechor que quiera hacerse con los datos necesitaría muchos ordenadores y más tiempo del que tiene el universo para conseguirlos

Holanda es uno de los países que alberga más webs con contenido sexual infantil. Una ONG de ese país lucha para que las fuerzas de seguridad utilicen un programa que identifica a los agresores

Enrique Vilamitjana, de Panasonic, remarca que, a medida que el internet de las cosas gane volumen, convendrá unificar estándares de seguridad para no comprometer la nube

Algunos estudios sugieren que no pudo ser crucial, otros expertos destacan de que Trump marcó la agenda de los grandes medios. Los demócratas recuerdan que Clinton perdió por un estrecho margen y sostienen que la operación rusa fue un factor.

La mujer asegura que el mandatario amenazó con difundir la imagen si revelaba la infidelidad

El departamento de Justicia encarga un informe sobre los riesgos de ciberataques

Además de estar resucitando, tienen más peligro del que piensas: pueden falsificarse con una simple pegatina y llevarte a sitios webs o descargas maliciosas

Reino Unido acusa a Rusia de ataques informáticos para socavar los cimientos en los que se sustentan las sociedades democráticas

La Fundación ESYS organiza unas jornadas que concluyen que un 'Big One', un mega ataque informático, es posible

No es un problema privado o local, sino creciente y sin fronteras, que requerirá de la colaboración entre instituciones y empresas