Tu teléfono puede necesitar un antivirus, aunque no quieras verlo

Los usuarios necesitan concienciarse de la importancia de proteger sus dispositivos móviles tanto como lo hacían con los ordenadores

Los usuarios necesitan concienciarse de la importancia de proteger sus dispositivos móviles tanto como lo hacían con los ordenadores

Pekín planea implantar en 2020 el Sistema de Crédito Social para juzgar la confianza del sistema en sus más de 1.300 millones de habitantes

Ben Rhodes, el gran asesor de Obama, repasa los devastadores efectos del año de presidencia republicana

El mercado funerario se adapta y ofrece servicios para borrar la 'huella digital' de los fallecidos

Era presidente cuando su país, un Estado digital en el que los independentistas catalanes buscan un modelo, sufrió en 2007 la agresión más feroz sufrida hasta entonces en Internet

Los expertos detectan similitudes claves con NotPetya, la epidemia que puso en jaque a centenares de organizaciones en junio

El director de la entidad solicitó a Assange los 33.000 polémicos emails desaparecidos del servidor privado de la demócrata

Tres expertos repasan las asignaturas pendientes de la ciberseguridad en España

Si alguien te incluye en un grupo de Whatsapp sin tu consentimiento, quizás esté cometiendo una infracción en materia de datos personales ¿Exageración? Pues no.

Se trataría de una vulnerabilidad del protocolo WPA2

Estamos en una era en la que se usan datos para ofrecer productos y servicios personalizados. Pero, ¿sabemos qué uso hacen las empresas de nuestros datos?

Los ciberataques del régimen de Kim roban millones de dólares

Los cibercriminales han encontrado un filón en este sistema operativo para instalar unos ‘malware’ silenciosos que atacan, principalmente, a entidades financieras

El ciberespacio es tierra de cultivo para delincuentes por el anonimato del que gozan los usuarios, y es aquí donde se plantea el debate sobre si debe primar la privacidad o la seguridad

Los documentos incluyen los detalles de un plan para asesinar a Kim Jong-un, según un legislador surcoreano

El teléfono móvil es una segunda llave idónea para permitir el acceso a redes sociales y servicios, pero son preferibles las alternativas que eviten llamadas y mensajes de texto

¿Cómo gestionar la proliferación nuclear, el terrorismo internacional, la ciberdelincuencia, el cambio climático, la desigualdad o los movimientos migratorios involuntarios?

Más de 3.000 millones de direcciones de correo quedaron al descubierto en 2013

El instituto, basado en Helsinki, tratará de dar respuesta a los ciberataques y la propaganda en la Red usada para desestabilizar

El informático y empresario ha sido acusado por EE UU de trabajar para el espionaje ruso

Los independentistas catalanes intentan por todos los medios mantener un censo online

Diversos estudios detectan mensajes automatizados para ayudar a la derecha nacionalista alemana, aunque con una intensidad menor que en otras elecciones

Los republicanos demonizaron a Hillary Clinton por no utilizar un email gubernamental en el Departamento de Estado

La firma atraviesa una crisis tras el pirateo informático que sufrió a comienzos de septiembre

Los gestores de claves son una buena alternativa para evitar robos de credenciales

La madre de todas las nubes apela a la solidez de sus barreras de protección para atraer a una España aún reticente

Los humanos pensamos que somos muy listos, pero nos creemos muchas noticias falsas. Así nos las distribuyen los programas informáticos

Avril Lavigne, Bruno Mars o Carly Rae Jepsen son los nombres de las celebridades que más riesgos informáticos tienen si se les busca en Internet

El acusado aseguró que montó la aplicación sin consentimiento de su pareja para "sobreprotegerla"

Apple incorpora el reconocimiento facial en su nuevo teléfono. Pero varios programas replican con precisión los rasgos de cualquier persona y su forma de hablar

La Comisión Europea teme la entrada de compañías del gigante asiático en ámbitos sensibles como la energía o el transporte

El 'ransomware' no es la única amenaza que crece. El desajuste de robots industriales puede causar pérdidas millonarias; la difusión de noticias falsas, terremotos políticos

Este movimiento quiere crear humanos mejorados añadiendo tecnología al cuerpo para potenciar las capacidades físicas y mentales

La brecha de seguridad en la financiera estadounidense permite acceder al historial de crédito de sus usuarios en el país

La firma de información crediticia Equifax admitió hoy un acceso ilegal a sus bases de datos que se produjo en mayo

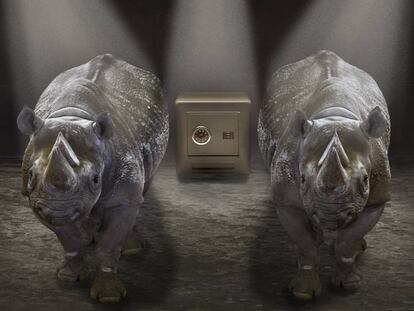

Grifo-Box combina las exigencias de la seguridad informática con las garantías de la física para proteger datos de empresas y particulares

Los sindicatos defienden que prime la privacidad de los empleados

Una sentencia ampara a un trabajador rumano que vio vulnerado "el respeto a la vida privada y la correspondencia"

La resolución no es nueva para los tribunales españoles, pero el TEDH viene a reforzar la necesidad de una comunicación previa del uso profesional de la herramienta informática y del control empresarial de dicho uso, así como la realización de un juicio adecuado de proporcionalidad, justificación, idoneidad, necesidad y ponderación

El tribunal da la razón a un trabajador rumano despedido por haber usado el email de la compañía para fines personales