Está concebido como si fuera una obra de arte llamada 'La persistencia del caos'. Así, se puede subastar en Nueva York, Estados Unidos, donde está prohibido vender 'malware'

Ciberseguridad y la serie 'Juego de Tronos' son dos mundos más similares de lo que podría parecer. Comparten estrategias de ataque, explotación de cualquier brecha de seguridad, uso de la fuerza bruta para desestabilizar al enemigo, el engaño, la extorsión, etc.

El caso de Verónica, la trabajadora de Iveco que se ha suicidado tras difundirse entre sus compañeros (sin su consentimiento y por WhastApp) un vídeo de índole sexual en el que aparece, pone de relieve el calado de estos delitos.

Varios vídeos que hacen aparecer a la presidenta del Congreso como si tuviera problemas de salud circulan por las redes impulsados por Donald Trump y su equipo

Dejar que tus programas queden obsoletos no sólo te priva de las últimas novedades abre las puertas de tus dispositivos a todo tipo de amenazas

Varios países han denunciado a Google y la industria de la publicidad online por vulneración masiva de la privacidad en el proceso de asignación de anuncios en línea. Te explicamos cómo funciona y qué información comparten

La compañía de ciberseguridad Kaspersky Lab ha descubierto que los ataques informáticos relacionados con la popular serie casi se han cuadruplicado desde su estreno

El autor pide precaución a los progenitores en el uso de estas tecnologías, ya que las empresas utilizan el rastreo para obtener beneficios y hay riesgo de filtración de los datos privados

¿Sabes lo que ocurre cuando compartes tus datos?

Ross Anderson, profesor en Cambridge y uno de los grandes expertos en ciberseguridad del mundo, advierte sobre los peligros del descontrol de los delitos en Internet

La sede tecnológica mundial es la primera ciudad de EEUU que da el paso. La tecnología se mantendrá en el aeropuerto y el puerto, zonas bajo control federal.

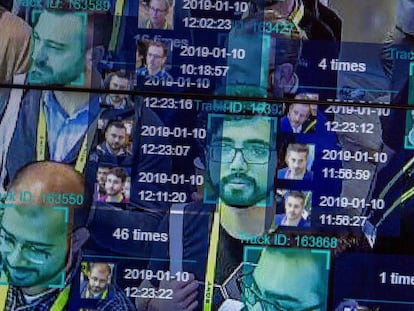

La prohibición en San Francisco de la herramienta que usa inteligencia artificial para identificar rostros reabre el debate sobre esta tecnología

Los ordenadores municipales llevan semanas 'hackeados'. Los atacantes exigen un pago de 100.000 dólares para desbloquear la información secuestrada

La herramienta Control Expuesto es un Facebook sin filtros que permite a los usuarios controlar su algoritmo y recopilar evidencias de intentos de manipulación o influencia ilícita por parte de grupos políticos, potencias extranjeras y otros

Repaso a la actualidad del cibercrimen y consejos para no sucumbir a las artimañas engaño y suplantación de los cibercriminales

La empresa que gestiona el sistema habla de un “ataque informático profesional y organizado”

Soledad Antelada, ingeniera en ciberseguridad en el Lawrence Berkeley National Lab (California), defiende la necesidad de permanecer alerta a las nuevas tendencias de los atacantes

La ‘Bandidos Revolutions Team’ robaba hasta cinco millones de dólares al mes, según la Fiscalía. Guardaba en varias casas 27 coches de lujo entre Ferrari, McLaren y Lamborghini

La compañía y grupos de investigación independientes hallan errores que exponen los datos de la mayoría de ordenadores de mesa, portátiles y servicios en la nube

La compañía obtiene 57 puntos y se sitúa por delante de las otras 11 compañías de telecomunicaciones analizadas

Cuando estás fuera de la protección de tu entorno de trabajo la ciberseguridad es uno de los factores a los que más atención debes prestar

Lo interesante de los virus, biológicos o digitales, no es que saquen copias de sí mismos. Es lo que puede diferenciar a cada copia

Una semana después de su conferencia anual, la compañía anuncia la creación de una central global de seguridad en Munich

Vivimos conectados, pero queremos estar conectados a otras personas y no necesariamente a máquinas que registran cada uno de nuestros movimientos

La principal sospechosa del ataque es la empresa de ciberseguridad israelí NSO Group

"No hay que preguntarse si nos van a atacar sino cuándo", advierte una experta en seguridad

El experto en ciberseguridad Alfonso Muñoz recomienda tapar la cámara del ‘smartphone’ y usar un bloqueador de micrófono

La sumisión nacional es la meta de líderes como Vladímir Putin

Si piensas en teletrabajar o eres freelance no puedes relajarte: hay que cuidar de la seguridad más allá de tener el antivirus actualizado y no conectarte a redes wifi abiertas

La adquisición de SecureLink se suma a la de SecureData el pasado enero, con lo que la operadora francesa espera ser uno de los "líderes europeos" en el sector

Un dispositivo fabricado por un vecino emitía señales que inhibían las enviadas por las llaves inalámbricas de vehículos y garajes

Un reciente informe de Reuters apunta a una subcontrata en India como responsable de estas acciones, que despiertan nuevas dudas sobre cómo afronta la red social la privacidad de sus usuarios

La información confidencial obtenida sobre los beneficiarios de programas de desarrollo debe ser convenientemente protegida

El 'phishing' es una de las amenazas a la ciberseguridad que más ha crecido en los últimos años, pasa desapercibida y busca conseguir tus contraseñas sin que te des cuenta

El investigador Evgeny Morozov sostiene que la primigenia pureza de las redes nunca existió, pues fueron promovidas por el Pentágono y Wall Street. Y esto solo se arregla con política

El primer jueves de mes de mayo se celebra el Día Mundial de la Contraseña, una fecha que busca concienciar sobre la necesidad de cuidar al máximo este mecanismo de seguridad en dispositivos electrónicos.

Más de 40 millones de personas mantienen contraseñas vulnerables en dispositivos y aplicaciones por pereza, desconocimiento y la creencia de que un ataque es inevitable

"Si no la han robado, no hay que cambiarla y si lo han hecho, no hay que esperar a que caduque para modificarla", explica el consultor principal de la compañía

La Fiscalía defiende la medida para evitar absoluciones por falta de acceso a las pruebas

Facebook ha comunicado a los desarrolladores que las aplicaciones de 'utilidad mínima' no se permitirán en su plataforma y limitará a las 'apps' de terceros el acceso a datos del usuario que no sirvan para mejorar su funcionamiento.