Biología para ‘hackers’

Los ciberpolicías del futuro inmediato tendrán que funcionar como un verdadero sistema inmune, capaz de evolucionar como los propios enemigos contra los que lucha

Los ciberpolicías del futuro inmediato tendrán que funcionar como un verdadero sistema inmune, capaz de evolucionar como los propios enemigos contra los que lucha

La empresa ha difundido medidas de protección para cerrar esta brecha, pero admite que no son eficaces al 100%

Una investigación de 'Financial Times' revela que cientos de webs comparten datos sobre síntomas y medicamentos con Google o Facebook

La empresa accedió a información detallada de pacientes de una de las mayores compañías de salud del país. The Wall Street Journal informa que se ha abierto una investigación federal al respecto

Las medidas de protección que utilizan los dispositivos son útiles cuando el SMS de verificación no es suficiente

La inteligencia artificial puede ayudar a que los engorrosos términos y condiciones que aceptamos en internet resulten más accesibles

Una empresa española desarrolla dispositivos que permiten 'sensorizar' y monitorizar objetos cotidianos

Practicar la ciudadanía en la Red significa que no se van a menoscabar derechos, cuya garantía ha llevado siglos

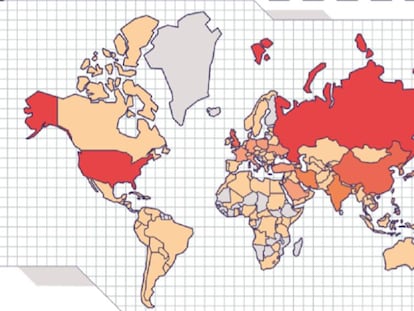

La SER instala "vacunas" del Centro Criptológico Nacional contra el último ataque sufrido en España. Las campañas en la Red buscan infraestructuras críticas, influir en procesos sociales, el robo o el terrorismo

Brittany Kaiser, una de las cabezas de cartel del Web Summit, aplaude que Twitter haya prohibido la publicidad política, una medida que considera "tristemente" necesaria

Juan Santamaría, CEO de Panda, sabe que el móvil es entrada habitual de los ciberataques a empresas. Nos enseña a blindarlo

El informante y exempleado de la CIA y la NSA repasó las decisiones que le han llevado a donde está en la apertura del Web Summit, que se celebra estos días en Lisboa

El informante y exempleado de la CIA y la NSA repasó las decisiones que le han llevado a donde está en la apertura del Web Summit, que se celebra estos días en Lisboa

El grupo de piratas es el mismo que secuestró los sistemas del Ayuntamiento de Jerez en septiembre

El derecho al olvido vuelve a escena de la mano de dos nuevas sentencias del Tribunal de Justicia de la Unión Europea. La solución, sin embargo, tendrá que resolverse caso a caso.

Un experto en ciberseguridad de menores, una inspectora de policía y un abogado responden a esta y otras preguntas sobre la presencia de los niños en las redes sociales

La web de compraventa comunica que ha cerrado todas las sesiones para garantizar la seguridad

La joven demócrata deja el escaño acusada de acostarse con una empleada y un subordinado y tras la difusión de imágenes y mensajes íntimos

El virus detectado ha sido usado antes por un grupo ligado al ciberterrorismo norcoreano

La empresa de mensajería de Facebook lleva a los juzgados la supuesta violación de su seguridad el pasado mayo, que la firma israelí niega

Un estudio demuestra que borrar los archivos y el historial no basta para mantener la privacidad

Las empresas de protección dan por inevitables los ataques y desarrollan programas para que toda la información sea ilegible por terceros y recuperable en cuestión de segundos

El 'phishing' es ya una de las formas de ataque cibernético más comunes. Hay distintos factores humanos que aumentan las probabilidades de caer en la trampa, como el estado de ánimo, las hormonas o la personalidad de los usuarios

El mayor proyecto humanista de todos los tiempos lleva mal cumplir medio siglo. ¿Es un virus oportunista o es que la Red está sufriendo, simplemente, de problemas de la mediana edad?

El juez de la Audiencia Nacional explica que España está entre los países más avanzados en leyes contra los ciberdelitos

El exempleado del FBI Eric O’Neill consiguió cazar, gracias a una agenda electrónica, a un infiltrado que vendió información a Rusia durante más de 20 años

Righard Zwienenberg, que lleva más de 30 años estudiando los programas maliciosos, explica que el objetivo principal del ‘malware’ es conseguir información y dinero

¿Es posible otra economía de datos? ¿Pasar de extraer, explotar y apropiarse de los datos a limitarse a acceder a ellos y poner a sus propietarios al mando? Así lo están haciendo los pioneros del empoderamiento

El Gobierno de Estados Unidos y las empresas que usan la herramienta colaborativa de la tecnológica también podrían ver estos datos

El verdadero problema con el 'ransomware' está por llegar, cuando dé el salto al Internet de las Cosas: todo dispositivo se está convirtiendo en un ordenador, como nuestro microondas, nevera, coche o televisión.

Cada vez existen más dispositivos inteligentes que tienen como fin facilitar la vida a las personas y para hacerlo estos equipos necesitan conocer lo máximo posible sobre su usuario, para poder ofrecer el mejor servicio posible.

India impulsa su recolección de información biométrica de sus habitantes, un octavo de la población mundial, mientras se suceden casos de filtración y uso fraudulento de las bases de datos ya existentes

Un informe registra más de 33.000 incidentes de seguridad durante el pasado año

'The New York Times' recopila algunos consejos para intentar esquivar la tácticas de las tecnológicas que recopilan nuestros datos

El cifrado de las comunicaciones es una práctica estándar, pero apenas se utilizaba antes de que el exempleado de la NSA mostrase los programas de vigilancia masiva de EEUU

Siete especialistas en derecho digital y seguridad informática explican a EL PAÍS qué instalan en sus móviles y qué trucos siguen para protegerse

La CIA accedió al servidor donde la compañía almacenó perfiles de centenares de personas que vieron al fundador de WikiLeaks

El gigante tecnológico alerta de una operación destinada a vulnerar los correos electrónicos de políticos, funcionarios del Gobierno de Trump y periodistas, sin revelar el nombres de los objetivos