EE UU multa a Facebook con 5.000 millones por violar la privacidad de los usuarios

La empresa es sancionada con una multa récord por la fuga de datos en el caso Cambridge Anatytica

La empresa es sancionada con una multa récord por la fuga de datos en el caso Cambridge Anatytica

No acceder a la información bancaria, usar de forma segura las redes sociales o contar con un antivirus son algunas recomendaciones para evitar el robo de datos en Internet

Este nuevo perfil ayuda a las compañías a mantener una gestión adecuada de los datos personales de sus clientes, por no hablar de que, en algunos casos, resulta imprescindible para alinearse a la nueva normativa y evitar sanciones

La forma más sencilla que tienen los cibercriminales de acceder a los datos de las compañías es a través de los trabajadores

El responsable mundial de Accenture Security mantiene la imposibilidad de asegurar un entorno digital por completo y afirma que tanto ‘blockchain’ como la inteligencia artificial serán capitales para mantener a los cibercriminales a raya

Ante la amenaza de un ciberarmagedón, conviene revisar la estrategia de supervivencia. ¿Estamos preparados para grandes ataques a infraestructuras?

El gigante online enfatiza el poder de los usuarios sobre sus datos para evitar el contagio de la crisis de credibilidad de las grandes tecnológicas. ¿Qué te ofrece hacer con tu información?

Estados Unidos multa a la red social de vídeos tras las advertencias sobre la vulneración de la privacidad

El anonimato que caracteriza a las transacciones de estas criptomonedas, sumado a una mejor defensa por parte de organismos y empresas frente a ataques de ransomware, ha propiciado el surgimiento de esta nueva modalidad de robo virtual

La Guardia Civil y el CNI han recuperado todo el dinero desviado, de momento sin detenciones

El Poder Judicial investiga la intrusión en el mail del magistrado encargado del 'procés'

El CEO de Facebook, Mark Zuckerberg asegura que Internet debería contar con la regulación del gobierno en aspectos como la violación de datos y la manipulación informativa, para que estos temas no estuvieran exclusivamente en manos privadas.

Otras dos ciudades de Estados Unidos aceptan pagar un rescate tras un ataque que ha dejado inutilizados todos sus sistemas

La mayoría de usuarios utiliza credenciales muy débiles que podrían ser descifradas por un atacante de forma rápida y sencilla

El ‘SIM swapping’ puede vaciar la cuenta corriente de la víctima en pocos minutos

Cada empleado es también un consumidor, uno que puede trabajar desde una casa llena de dispositivos inteligentes no seguros, exponiendo los sistemas y datos corporativos a nuevas amenazas

La agresión contra sistemas militares y de inteligencia se produjo el mismo día en que el presidente abortó un ataque con misiles por su elevado coste humano

La oferta académica dirigida a formar expertos en la lucha contra la piratería informática crece en toda España

El catedrático afectado por el borrado digital del nombre del secretario del consejo de guerra contra Miguel Hernández confía en que la Universidad de Alicante rectifique

El mandatario promete mejorar el nivel de vida de sus conciudadanos en un maratoniano programa de televisión

Los especialistas consideran que la decisión “afecta a la libertad de investigación y cátedra”, además de ser “un disparate y una vergüenza”

El campus, tras la petición de un familiar, elimina de dos artículos digitales el nombre del alférez que participó en el consejo de guerra que condenó a muerte al poeta

A ti ya te pillan mayorcito, pero los más jóvenes tienen todas las papeletas para que los robots sociales se conviertan en una parte más de su existencia, como fuente de compañía y apoyo emocional

Monsieur Cuisine Connect tiene un sistema operativo que no se actualiza desde octubre de 2017

Un estudio alerta de las consecuencias de no prevenir los efectos adversos de las tecnologías

Una investigación explica por primera vez cómo funciona este extendido fraude 'online'

Todo lo que tienes que hacer para moverte por la Red sin dejar un reguero de datos a tu paso. Un adelanto: el eslabón más débil eres tú

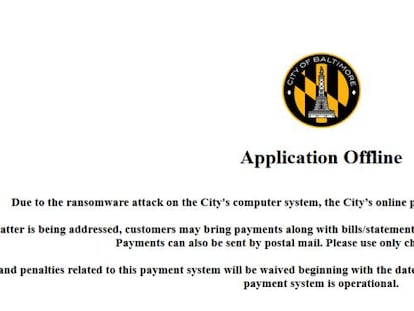

El secuestro del sistema público de la ciudad estadounidense de Baltimore es la última prueba del uso criminal de recursos desarrollados por Gobiernos

El profesor y científico del MIT anima a los ciudadanos a jugar el papel de jueces de las grandes corporaciones y organismos públicos aprovechando el poder de sus datos

El secuestro del sistema público de la ciudad estadounidense obliga a los vecinos a ir a las oficinas municipales a pagar las facturas

Repasamos algunas de las características imprescindibles que debería tener un portátil en materia de ciberseguridad para poder utilizarlo con los menores riesgos posibles

Una medida que está levantando ampollas en un país especialmente sensibilizado con la necesidad de privacidad

La plataforma permite llegar a controlar todo tipo de dispositivos conectados a Internet sin la seguridad adecuada

Pocos conocen las amenazas del ciberespacio mejor que Gil Shwed, fundador de Check Point y referente mundial. Hablamos con él en exclusiva

Gobiernos y agencias de inteligencia consiguen programas maliciosos a través de una serie de empresas privadas, que las desarrollan o las adquieren de otros 'hackers'

El experto en inteligencia artificial Ramón López de Mántaras apoya la prohibición del uso de sistemas de reconocimiento facial, como ha ocurrido en San Francisco

El agregador de noticias considera posible que el atacante obtuviera copias de bases de datos con el nombre, correo electrónico y contraseña de los usuarios

Si un trabajador puede elegir el mejor momento, lugar y dispositivo para realizar cada tarea, aumenta su motivación. Esta flexibilidad también ayuda a ser más eficiente.

La compañía que gestiona los dominios de la Unión Europea utiliza sistemas de aprendizaje automático y algoritmos heurísticos para prevenir el fraude en la red