Un grupo chino protagoniza el primer ciberataque con IA a gran escala “sin intervención humana sustancial”

“Esta agresión supone una escalada en la piratería”, denuncia la compañía Anthropic

“Esta agresión supone una escalada en la piratería”, denuncia la compañía Anthropic

Tecnologías como inteligencia artificial o la nube se combinan con sistemas terrestres para moldear las estrategias de seguridad

Los Estados precisan de una ingente cantidad de información con el fin de bloquear ciberataques y crecientes maniobras de desinformación

España tiene la oportunidad de recortar la distancia frente a otras naciones en materia de defensa según Ángel Escribano, presidente de Indra, cuya división en este sector representa ya el 40% de la cartera de trabajo del grupo

El aumento de la desinformación, la amenaza a las democracias, la falta de regulación y la concentración en unos pocos gigantes tecnológicos se contrapone con los beneficios médicos y de sostenibilidad medioambiental que la inteligencia artificial es capaz de proporcionar a escala global

Las enormes capacidades de las innovaciones de vanguardia ponen a prueba el sistema democrático

España, con un sistema de comunicaciones bastante avanzado, necesita consolidar su soberanía estratégica para dar el salto al 6G

El programa IRIS², con una constelación de satélites propia, busca potenciar la autonomía estratégica de Europa

El Gobierno de Gustavo Petro ordena el cese de las operaciones de una empresa vinculada a uno de los fundadores de OpenAI y la supresión de la información de los iris de miles de personas

Investigadores universitarios de San Diego y Maryland, con dispositivos valorados en 650 dólares, logran captar información de inteligencia o inventarios militares de la Guardia Nacional, CFE, Telmex y el Banco Santander

Hacienda nos manda un correo en el que nos informa de que nos devuelve dinero; Correos remite un SMS porque tiene un paquete bloqueado; llama nuestra compañía eléctrica con un impago que puede dejarnos sin luz... Situaciones apremiantes (y muy comunes) que hacen que se baje la guardia ante posibles estafas. ¿Cómo debemos actuar?

Las tecnológicas preparan la generación de internet que modificará la forma de vivir con desafíos de privacidad, riesgos de manipulación e inteligencia artificial en la sombra

La compañía textil asegura que no se ha visto comprometida información de carácter bancario. El origen está en un servicio externo de marketing

Los usuarios domésticos europeos disponen de un año más para decidir si migran a la versión 11 del sistema de Microsoft

Compañías y organizaciones se lanzan a adoptar la inteligencia artificial, aunque la mayoría no sabe cómo crecer con ella y muchos proyectos fracasan

El Ministerio para la Transformación Digital admite el recurso de Telefónica, que se lleva el concurso tras alegar que su rival carecía de plan de igualdad

El asesinato de un estudiante y las crecientes amenazas han desatado miedo y una crisis de confianza en la universidad más grande del país que ha optado por suspender clases presenciales

El secretario de Estado de Telecomunicaciones anuncia más inspecciones sobre los equipos radioeléctricos que usan las compañías en sus redes 5G

La feria también incorporará la tecnología de la industria de la defensa junto a debates de salud, aviación y sostenibilidad

Los promotores de la iniciativa reclaman un acuerdo global que se anticipe a los peligros del avance de la inteligencia artificial

Pese a disponer de sistemas de protección robustos, cualquier mínima brecha de seguridad es suficiente para dejar expuesta a una gran corporación

La especialista del Instituto Nacional de Ciberseguridad habla de los delitos sexuales digitales y de una tendencia al alza en los llamados ‘deepfakes’ que preocupa al organismo

El máximo responsable de OpenAI teme ahora por la red creada por programas automáticos que facilitan la manipulación y la desinformación

La irrupción de la inteligencia artificial en las estafas digitales agiliza su ejecución y las eleva un 488% en la última década

Las compañías se escudan en las necesidades de mejora para recopilar y usar la información de la actividad personal con el fin de entrenar sus modelos y venderla a “proveedores de servicios”

Los bajos sueldos del sector provocan que muchos profesionales emigren a otros países

La nueva regulación británica nos recuerda que el camino a la censura está pavimentado de buenas intenciones

El grupo amplía su presencia en el segmento de herramientas de seguridad de identidad. La pasada semana cerró la adquisición de Protect AI

Una filtración de fotos de las usuarias de la aplicación Tea, que sirve para valorar anónimamente a los hombres, expone los nuevos riesgos de internet

La empresa Anthropic ha comprobado en un experimento que varias inteligencias artificiales generativas son capaces de amenazar a una persona para evitar que las desconecte

Cuando Edward Snowden puso al mundo en alerta ante lo vulnerable de nuestra vida digital, la compañía ya operaba desde Hannover un servicio de ‘e-mail’ seguro. Hoy tiene 10 millones de usuarios y busca consolidar un modelo alternativo al omnipresente entorno Google

Interior califica a los dos jóvenes, que vendían el acceso a las bases de datos, de “amenaza muy grave para la Seguridad Nacional”

La Red en Defensa de los Derechos Digitales advierte de que estas leyes fomentan un sistema de vigilancia masiva que podría afectar la privacidad, el acceso a servicios y los derechos de millones de personas en México

El Gobierno muestra su preocupación por las filtraciones y espera que la Justicia “señale” a quienes las han provocado

La Audiencia Nacional considera un presunto acto de terrorismo la difusión de información sobre miembros del Gobierno y dos presidentes autonómicos

Una operación policial internacional identifica, aunque no logra detener, a los desarrolladores de algunos de los programas de secuestro de datos más exitosos

Ubicada en la Región Metropolitana de Santiago, la nueva Región de Nube de Microsoft en Chile brindará servicios digitales avanzados a empresas y organizaciones públicas, mejorando la velocidad, privacidad, seguridad, almacenamiento de datos conforme a regulaciones locales y alta disponibilidad

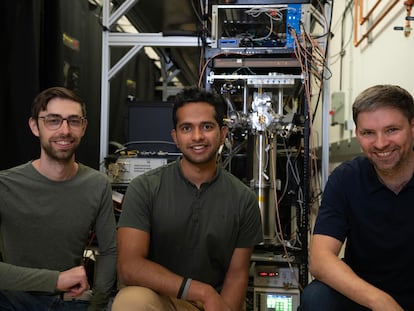

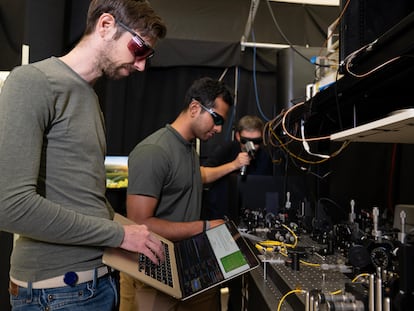

Una veintena de investigadores han desarrollado un generador de números genuinamente aleatorios, incertidumbre en el sentido científicamente estricto que requiere la seguridad de las comunicaciones

El sistema garantiza resultados impredecibles, certificables y rastreables para crear algoritmos seguros fundamentales en la sociedad digital

La juez permite continuar el proceso de la familia de Sewell Setzer contra Charater.AI por posible “producto defectuoso lanzado de manera imprudente al público”