Google y los fabricantes no aclaran la vigilancia oculta en los móviles Android

Las compañías principales no niegan o no responden a los argumentos principales de una investigación pionera sobre el 'software' preinstalado

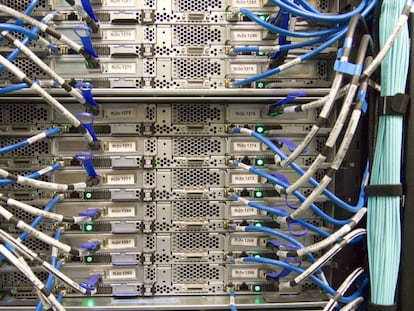

Los móviles Android traen de fábrica un software preinstalado que en muchos casos rastrea la actividad del propietario sin su conocimiento: "Los usuarios no tienen ni idea de los acuerdos de intercambio de datos que existen entre las compañías que deciden qué viene preinstalado en sus teléfonos", dice la investigación pionera dirigida por dos académicos españoles, Narseo Vallina-Rodríguez, de Imdea Networks y el ICSI (Universidad de Berkeley), y Juan Tapiador, de la Universidad Carlos III, que EL PAÍS avanzó en primicia. Este periódico se puso en contacto con Google –autor del ecosistema Android–, los fabricantes Samsung, Huawei, Xiaomi y BQ, y las operadoras Telefónica, Vodafone y Orange para conocer su opinión sobre los hallazgos.

El resto de respuestas se centra en argumentos que no rebaten la conclusión principal del estudio

Tras repetidos mensajes, Xiaomi, Huawei y Telefónica han optado por no contestar. El resto de respuestas se centran en argumentos que no rebaten la conclusión principal del estudio: que los móviles Android tienen una vida propia al margen a menudo de la voluntad de su dueño. El único modo de librarse del rol del software preinstalado es aparentemente no usar un móvil Android. En los mensajes dados hasta ahora, las compañías no ofrecen ninguna aportación técnica que haga dudar de la investigación.

"Nos preocupa la precisión de esta investigación y las conclusiones que se extraen de ella", dice Google, que admite haber estado en contacto con los investigadores. Añade que trabajan "en estrecha colaboración con los fabricantes de equipos originales certificados con Play Protect para ayudarles a garantizar la calidad y la seguridad de las aplicaciones que preinstalan en los dispositivos".

Dicho este deseo, la primera gran "preocupación" de Google con la investigación es que la "gran mayoría de los teléfonos probados no estaban certificados por Play Protect". El artículo analiza 1.742 dispositivos. En una de las tablas se detallan al menos 908 de cuatro marcas certificadas por Google: Samsung, Huawei, LG y Motorola. Son más del 50%. Para su argumento de "la gran mayoría", Google parece escudarse en que de las 214 marcas analizadas, solo el 22% son certificadas. Pero eso no implica que la mayoría de móviles sea de esas marcas desconocidas: solo entre Samsung y Huawei hay ya más de 750 dispositivos.

Google dice también que "ninguna de las muestras que compartieron con nosotros hasta la fecha resultaron ser realmente aplicaciones preinstaladas". Los investigadores compartieron con Google solo alguna muestra de software malicioso, que es una parte menor del estudio. Junto al panorama de caos generado desde las aplicaciones que trae el móvil de fábrica, hay un subgrupo malicioso que secuestra el móvil. Según dice Google, esas apps pueden colarse entre el software preinstalado sin serlo.

Vallina y Tapiador han compartido con EL PAÍS un comunicado sobre este punto: "La declaración de Google parece centrarse en este punto que, en nuestra investigación, no es central. Entendemos por tanto que todas las observaciones clave hechas en nuestro trabajo sobre la presencia de varios actores y la falta de transparencia y control en el software preinstalado del ecosistema Android siguen sin ser cuestionadas", concluyen.

El protagonismo de los fabricantes

Entre esos otros actores, los protagonistas son los fabricantes. Las empresas chinas Huawei y Xiaomi han declinado contestar a las preguntas que les mandó EL PAÍS.

Samsung y BQ se centran en el control estricto que presuntamente ejercen y la posibilidad de desconectar parte de las apps preinstaladas. "Trabajamos arduamente con nuestros socios para revisar las aplicaciones que vienen preinstaladas y garantizar así que los consumidores tengan el control de las aplicaciones en sus dispositivos", dicen desde Samsung. Es algo difícil de entender para el usuario de un teléfono Android, pero el software que lleva no es todo de la compañía que lo vende. En el proceso de creación de ese dispositivo participa el software de varias compañías.

Si la confianza que pide la marca no logra satisfacer al usuario, queda la opción nuclear

Si la confianza que pide la marca no logra satisfacer al usuario, queda la opción nuclear: "Nuestras políticas permiten a los usuarios tener control y autoridad sobre sus dispositivos, permitiéndoles eliminar o deshabilitar aplicaciones preinstaladas si así lo desean", dicen desde Samsung.

En el apartado de aplicaciones de los ajustes de un teléfono Android se puede activar una función que muestre todas las que hay en el móvil, tanto las descargadas por el usuario como las que ya venían. Si se hace, en la lista de apps aparecen de repente un montón de aplicaciones con el logo de Android y nombres poco claros o que parecen claves para el funcionamiento del móvil. Estos son unos ejemplos: androidhwext, Certificate Installer, ConfigUpdater, Fused Location, Google One Time Init, Google Services Framework.

El sistema permite denegar permisos, borrar datos, forzar la detención o inhabilitar estas apps. Si se quiere "inhabilitar", el móvil avisa: "Si inhabilitas una app preinstalada, otras apps pueden funcionar mal". ¿Qué usuario se arriesga a tener un móvil que funcione mal? O peor, que deje de funcionar.

Es una vía de un solo camino: o aceptas o aceptas.

Por si fuera poco, además de las preinstaladas, están las "aplicaciones del sistema" y el funcionamiento del aparato depende de ellas. Sean por tanto de un tipo u otro, el usuario de Android acaba sometido a ellas. A menudo sin ni siquiera saberlo. Los investigadores compraron seis móviles nuevos Android de marcas conocidas y certificadas. Al iniciarlos, tres de ellos no mostraban ni siquiera una política de privacidad, solo los términos de servicio de Android. "El resto mostraba una política de privacidad que solo menciona que recogía datos del usuario, incluso información privada como el IMEI [un identificador de la tarjeta SIM] para servicios de valor añadido", dice el artículo. Si no se aceptaba, el teléfono dejaba de iniciarse, es decir, no funcionaba. Es una vía de un solo camino: o aceptas o aceptas.

El tamaño también importa. Un modo de abaratar el coste de un teléfono es ceder el acceso a los datos de sus futuros usuarios a quien pague bien. Una marca que coloque más móviles por el mundo tendrá más capacidad de negociación.

La buena fe

En el fondo el usuario depende de la buena fe de la marca. En BQ presumen de salvaguardar la privacidad. Esta es la compleja explicación técnica que da la marca española: "Gran parte del proyecto Android es de código abierto y el código fuente se puede encontrar tanto en AOSP como en CodeauroraForum (Qualcomm). El stack también lo componen librerías precompiladas del propio Qualcomm o de terceros que trabajan con los grandes actores (Google, Qcom) y son totalmente fiables. BQ es el encargado, en última instancia, de integrar todo el código fuente/precompilados y generar firmwares para nuestros dispositivos".

El usuario debe fiarse varias veces de varias empresas: de Qualcomm, de Google y de BQ. La marca sin embargo no comparte con qué empresas tiene acuerdos para integrar software en el dispositivo: "Es confidencial", porque "son empresas que hacen algoritmos específicos (de cámara o audio, por ejemplo) y publicar un listado es proporcionarle a la competencia una información estratégica importante", dicen desde BQ.

La confirmación central de que todo irá bien con ese móvil Android se centra de nuevo en que no habrá software malicioso ni vulnerabilidades preinstaladas, que es la misma preocupación de Google. Así lo explican desde BQ: "Como demuestran los informes de seguridad que publica Google cada año, las vulnerabilidades sufridas por personas que sólo instalan aplicaciones de sitios confiables (por ejemplo, el Play Store), son prácticamente inexistentes".

El objetivo de esta investigación es sin embargo ir más allá del malware y de las aplicaciones que están dentro del jardín cerrado y vigilado de Google Play: el 91% de las apps analizadas no están en Google Play.

Las operadoras y sus acuerdos

Otro actor evidente que llega a acuerdos con los fabricantes para añadir software preinstalado y comercializar los aparatos son las operadoras. Orange, por ejemplo, dice que da estas opciones: "Cada vez que el cliente abre la aplicación puede ver el listado de apps que ofrecemos: tanto nuestras apps como las de proveedores con los que tenemos acuerdos. En una opción del menú de Apps Center, hay también una página donde el cliente puede consultar las condiciones para las apps de terceros que incluimos", dice la operadora. En esos móviles hay software del fabricante, de las empresas con las que haya llegado a acuerdos, de Orange y de las empresas con las que haya llegado a acuerdos.

Vodafone tiene un política distinta para cada país, que es algo que refleja la investigación porque hay ejemplos de 130 países. En España, "la decisión que se tomó hace ya unos años", según Vodafone España, "fue la de no precargar aplicaciones de terceros, aunque podamos tener acuerdos comerciales con ellos, y la de limitar las aplicaciones de Vodafone exclusivamente a aplicaciones estratégicas". No es sencillo de entender qué significa un acuerdo comercial sin precarga ni cómo se limitan las "aplicaciones" a "aplicaciones estratégicas".

El software preinstalado que permite el rastreo vive fuera de la Play Store. Google dice que escanea 50 mil millones de aplicaciones cada día en más de dos mil millones de dispositivos. Busca material potencialmente dañino. Una librería preinstalada que mande sutilmente información a un servidor puede no considerarse dañina. Puede incluso pasar desapercibida

Tu suscripción se está usando en otro dispositivo

¿Quieres añadir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PAÍS desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás añadir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PAÍS.

¿Tienes una suscripción de empresa? Accede aquí para contratar más cuentas.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contraseña aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.

Sobre la firma