“Atrápame si puedes”: el inocente primer virus informático de la historia cumple 50 años

Creeper fue un ‘gusano’ sin malicia alguna que se extendió por la red ARPANET a principios de los setenta como parte de un experimento

El primer virus informático de la historia carecía de la malicia que caracteriza a sus descendientes: no buscaba infiltrarse en secreto como hicieron después los troyanos ni trataba de cifrar archivos ajenos como hacen cada vez más los programas de secuestro informático. El ya quincuagenario programa saltaba de un ordenador otro llevando poco más que un saludo: “Soy la enredadera [en inglés, creeper]. Atrápame si puedes”.

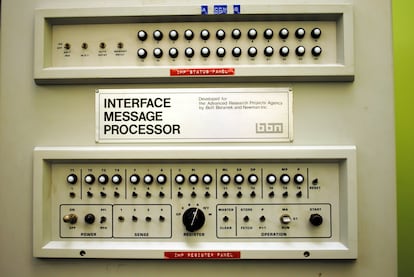

Creeper ―así se llamaba el agente infeccioso― surgió en 1971 como parte de un experimento cuando Internet aún era ARPANET: una relativamente pequeña red de ordenadores que conectaba instituciones académicas y estatales. Cuando conseguía copiarse en un nuevo equipo, se borraba del anterior. ¿Podemos llamar virus a un bichito tan inofensivo? Para Mykko Hypponen, experto en ciberseguridad y fundador del Malware Museum, no hay debate. “Los virus no necesitan ser maliciosos para ser virus. Solo tienen que replicarse. Es cierto que Creeper no estaba intentando hacer nada malo, pero aun así no es un programa que quieras tener en tu ordenador”, explica a EL PAÍS por correo electrónico.

La habilidad de autocopiarse, característica de los gusanos informáticos, es precisamente lo que estaba intentando poner a prueba Bob Thomas, investigador de BNN Technologies, con el experimento que dio como resultado al virus primigenio. El concepto ya lo había teorizado el matemático John von Neumann dos décadas antes, cuando imaginó autómatas capaces de autorreproducirse, al construir copias de sí mismos y lograr que esa particular progenie heredase su programación. “Creeper cambió para siempre el mundo de la computación. Cincuenta años después, seguimos luchando con virus y gusanos autorreplicables”, señala Hypponen.

¿Estaríamos mejor si Thomas no hubiese logrado hacer realidad la teoría de Neumann? ¿Viviríamos en un mundo donde un grupo de cibercriminales no podría poner en riesgo el suministro de combustibles de un país? Para Hypponen, el comienzo de la era de los programas informáticos maliciosos era cuestión de tiempo. “Si Bob Thomas no hubiera escrito el primer gusano, alguien más lo habría hecho”, sentencia el experto, que además pudo discutir este asunto con los hermanos paquistaníes Amjad Farooq Alvi y Basit Farooq Alvi, creadores en 1986 de Brain.A, el primer virus para PC. “Estaban convencidos de que si ellos no lo hubieran escrito, otra persona habría hecho algo muy parecido pronto”.

¿El lado bueno del virus?

La estrategia de emplear programas informáticos capaces de autorreplicarse en una red no solo es válida para quien se propone lanzar un ciberataque, explica por teléfono Jordi Serra, profesor de los Estudios de Informática, Multimedia y Telecomunicación de la UOC: “Sirve para todo lo que tiene que ver con instalaciones en remoto. Imagínate que en una gran empresa el informático tuviera que ir sentándose delante de los ordenadores uno a uno para instalar cualquier cosa. La idea es poder difundir software en una red controlada”.

Medio siglo después y más allá de la capacidad de moverse por un entramado de ordenadores, pocos paralelismos más pueden establecerse entre el primer virus y los programas informáticos maliciosos de hoy en día. Según explica el fundador del Malware Museum, Creeper no explotaba ningún fallo o vulnerabilidad en los sistemas a los que accedía. Sencillamente introducía una copia de sí mismo en una nueva máquina.

Tampoco necesitaba el pionero gusano informático una estrategia más sofisticada. Serra compara lo que en aquel entonces era ARPANET y los ordenadores que constituían los nodos de su red con un pequeño pueblo de montaña con cien habitantes. “Allí todo el mundo deja la puerta abierta. El concepto de cerrarla por si acaso entra alguien no existe. En aquel momento ARPANET era lo mismo”. ¿Quién necesita seguridad cuando no hay nada que la amenace?

Aunque no se ha preservado el código de Creeper, se presupone que era un programa bastante sencillo dadas las escasas medidas de seguridad a las que tenía que enfrentarse y el hecho de que solo tenía dos tareas: copiarse y mostrar el mensaje que probaba el contagio. “Debía de ser muy simple porque las máquinas de aquella época eran muy sencillas. Supongo que aprovechaba los puertos abiertos de la red para poder comunicarse entre equipos, enviar software y ejecutarlo”, razona Serra.

Sin embargo, una vez difundido el virus, hizo falta algo capaz de neutralizarlo. El honor correspondió a Ray Tomlinson, que creó el primer programa informático diseñado para eliminar visitantes como Creeper y lo bautizo con el nombre Reaper (segador). La misión de este protoantivirus, que se implementó en ARPANET en 1972, era moverse por la red, igual que su antecesor y, si encontraba a Creeper, borrarlo. Entre otros grandes éxitos de Tomlinson figura, por cierto, la introducción de la arroba (@) entre el identificador y la extensión de dominio de los correos electrónicos.

El pequeño juego del gato y el ratón protagonizado por Creeper y Reaper no empezó a parecerse al escenario actual ―con virus creados para hacer daño y antivirus ideados para adelantarse sus intenciones― hasta inicios de la década siguiente. Por suerte o por desgracia, ahora todos cargamos con la responsabilidad de cerrar con llave.

Tu suscripción se está usando en otro dispositivo

¿Quieres añadir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PAÍS desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás añadir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PAÍS.

¿Tienes una suscripción de empresa? Accede aquí para contratar más cuentas.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contraseña aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.