Los virus ‘vintage’ vuelven a los ordenadores

Crece el interés por documentar los códigos maliciosos de hace décadas. Elevado a la categoría de arte por los más entusiastas, tienen mucho que enseñar a los amantes de la informática

Que el ordenador se infecte con un virus informático es hoy sinónimo de desembolso de dinero. La inmensa mayoría de malware (o código malicioso) que circula por internet busca una recompensa económica directa, por ejemplo encriptando datos y pidiendo una recompensa por liberarlos (ransomware). En algunos casos, la víctima solo se enterará de que ha sido atacada cuando vea las cantidades sustraídas de su cuenta corriente.

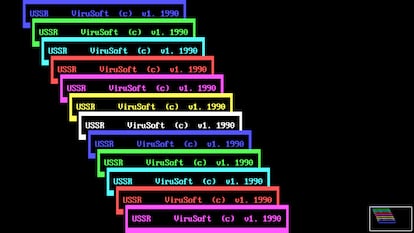

Los virus no siempre fueron así de discretos. En los albores de la era de la informática de consumo, el malware era más bien un pasatiempos de los primeros piratas informáticos; una forma de demostrar sus conocimientos y de ponerse a prueba. Su despliegue era muy visual: coloridas luces que invadían la pantalla a un ritmo frenético, cascadas de ventanas abriéndose sin cesar, letras cayendo a la parte inferior del monitor; apariciones de barcos, hojas de marihuana, mujeres desnudas, mensajes supuestamente graciosos... Se perjudicaba a los infectados, que podían llegar a perder todos sus datos, pero no se les desplumaba.

Tanto han cambiado los tiempos en el mundo de los virus que hay verdaderos nostálgicos de los primeros malwares. Entre ellos el texano Daniel White (Danooct1), que cuenta con casi 300.000 suscriptores en su canal de YouTube. En él muestra qué pasa cuando un ordenador se infecta con alguno de esos códigos maliciosos. En su vídeo más visto, que supera los 4,5 millones de reproducciones, se puede ver cómo las ventanas del troyano YouAreAnIdiot se despliegan sin cesar hasta que se reinicia el ordenador. También ha hecho demostraciones con ejemplos más recientes, como los mediáticos Wannacry o NotPetya, de 2017. Y hasta se ha grabado experimentando con virus desarrollados para la ocasión por sus propios seguidores.

El virus como forma de expresión

“Creo que habré enseñado cómo funcionan unos 400 malwares distintos. Me gustan especialmente los más llamativos. Los que afectaban a MS-DOS y a los primeros Windows eran especialmente conocidos por eso”, explica White desde Dallas. “Aunque la mayoría de malware de los últimos 15 años es silencioso y tiene motivaciones financieras, la percepción común de los virus todavía evoca la imagen mental de aviones volando por la pantalla, ventanas con mensajes rudos y la destrucción aleatoria y total de los archivos del sistema”, subraya este ingeniero de 30 años.

Su pasión tiene su origen en 2004, cuando su ordenador se infectó por primera vez con un gusano llamado Sasser. Desde entonces no dejó de fijarse en este tipo de software. Quería saber más y más sobre ellos. Le seducía la idea de que alguien, desde el sótano de su casa, tecleara un código que luego provocase “extraños e interesantes” efectos en computadoras ajenas.

“Empecé a buscar bases de datos de descripciones de malware y de sus rutinas de infección y activación”, recuerda. “Mi favorita era la biblioteca de virus de F-Secure, que contenía muchos comentarios del afamado investigador de ciberseguridad Mikko Hyppönen”.

El coleccionista de ‘malware’

El finlandés al que se refiere White, considerado una referencia mundial en la ciberseguridad, es también un coleccionista de virus. Hyppönen compagina su cargo como director de investigación de F-Secure con una nutrida agenda de conferencias y seminarios… y con la curación de The Malware Museum, el primer repositorio online de código malicioso. “Tenía una colección de virus de finales de los 80 y principios de los 90 y, hace cinco años, me fijé en que Internet Archive había desarrollado un sistema con el que emular desde cualquier navegador el funcionamiento de los antiguos PC”, explica Hyppönen. El sistema del que habla se usaba principalmente para jugar con videojuegos antiguos. “Investigué si ese soporte sería capaz de reproducir también los virus. Resultó que sí, por lo que ahora cualquiera puede maravillarse viendo de qué son capaces algunos virus informáticos de hace 30 años”, añade.

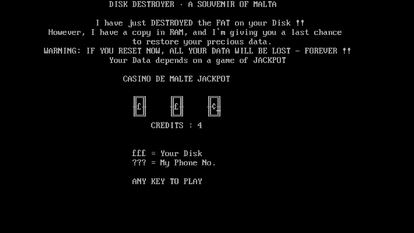

Su colección personal cuenta con miles de ellos, pero en el museo muestra solo unas cuantas docenas, los que resultan más entretenidos de ver (hay otros que, pese a su complejidad técnica, tienen un despliegue en pantalla muy flojo). “Mi favorito es Casino. Es un virus destructivo que sobrescribe la tabla de asignación de archivos en ciertas fechas. Sin embargo, conserva una copia de la asignación antes de sobrescribir y luego invita a la víctima a jugar a un juego de azar. Si gana, todo vuelve a su sitio y recupera los datos; si pierde, o si reinicia el sistema sin jugar, todos los archivos se destruyen”.

¿Una forma de arte?

El ingenio y los fuegos artificiales eran rasgos propios de los que hoy consideramos virus vintage. “Muchos autores de malware de la vieja escuela usaban sus virus como formas de expresión. Por eso tenían esas puestas en escena tan nutridas con animaciones, sonidos y fotografías. Definitivamente, los virus son una forma de arte, una bastante única de hecho”, sentencia Hyppönen.

Lo cierto es que hay gente dispuesta a pagar por obras compuestas a partir de malware. Alguien desembolsó en una subasta neoyorkina 1,2 millones de euros en 2019 por un portátil infectado con los seis virus más peligrosos que se conocían en ese momento. La pieza, titulada La persistencia del caos y firmada por el artista Guo O Dong, pretende concienciar de que los ataques en el mundo digital también tienen repercusiones en el mundo físico.

Historia de la informática

Conocer el pasado es importante para entender el presente. Por eso, y por interés profesional, Hyppönen rastreó en 2011 el que está considerado el primer virus de la historia, Brain, cuando se cumplieron 25 años de su creación. El finlandés viajó hasta Pakistán para conocer a sus creadores, los hermanos Basit y Alvi Amjad. Lo diseñaron como una forma de protección contra el pirateo de los programas que ellos mismos escribían y grababan en disquetes flexibles de 5,5. Esta investigación puede considerarse arqueología del malware.

“La seguridad informática ha evolucionado mucho, pero las técnicas y estrategias empleadas hace veinte años contra las amenazas siguen siendo el componente principal de los antivirus modernos”, detalla White. Dicho de otra forma: aunque la tecnología ha avanzado, conocer las técnicas de los primeros desarrolladores de virus puede ser de mucha ayuda a los del presente. Y a los responsables de crear la arquitectura de defensa, por supuesto.

White es consciente, no obstante, de que su afición no es segura para los no iniciados. “Un material potencialmente tan peligroso como ciertos virus no debería ser archivado a la ligera, de forma que se lo pueda descargar sin dificultad quien no sepa muy bien qué tiene entre manos o alguien con malas intenciones”, señala.

“Sin documentar y registrar el pasado, la mayoría del software malicioso se habría perdido. Y constituye una parte importante de la historia de la informática. Muchas de las bases de datos de las que aprendí hace 15 o 16 años ya han desaparecido de internet en tanto que las compañías de ciberseguridad se centran menos en el pasado que en las amenazas actuales”, dice White. Se considera a sí mismo, de hecho, un historiador del malware. “Es crucial que tratemos de conservar este importante capítulo de la historia de internet”, apunta por su parte Hyppönen. “Si no lo hacemos nosotros, ¿quién lo hará?”.

Puedes seguir a EL PAÍS TECNOLOGÍA RETINA en Facebook, Twitter, Instagram o suscribirte aquí a nuestra Newsletter.