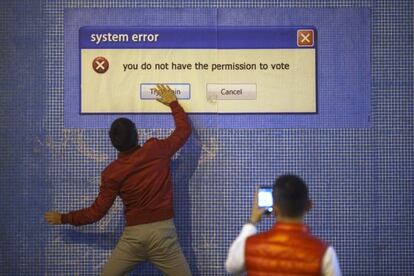

China burla las herramientas anticensura

Una investigación afirma que periodistas y disidentes son espiados aunque naveguen de forma privada en las páginas más populares

La gran muralla china en Internet tenía sus poros. Usar una VPN (red privada virtual) o Tor, la extensión más común para navegar de forma anónima, se había convertido en la mejor manera de esquivar la censura. Al menos eso es lo que se creía hasta ahora. Jaime Blasco, un especialista en seguridad informática español, director de los laboratorios de AlienVault, ha descubierto una nueva técnica que deja obsoletas estas herramientas. Tras varios meses de investigación compartida con The New York Times, ha descubierto una forma diferente de terminar con la privacidad de periodistas y disidentes. Es lo que se denomina un watering hole attack y cambia lo que hasta ahora se consideraba una forma segura de explorar Internet.

La fórmula consiste en introducir un código malicioso en páginas de consulta habitual para después atacar a los visitantes. Hasta ahora lo habitual era introducir malware, programas dañinos, en los ordenadores. “Con esta nueva técnica no se explota una vulnerabilidad, sino que se aprovecha que se visita una página para obtener datos personales”, explica Blasco. Sería algo así como poner un anzuelo, una trampa, para tomar datos de los visitantes e identificarlos físicamente.

En este caso las páginas usaban vulnerabilidades en Baidu, el equivalente a Google en China, Taobao, que podría verse similar a Amazon en Occidente, seguidas de QQ, Sina, Sohu, Ctrip y Renren. Los visitantes de estas páginas dejaban al descubierto datos como su número de teléfono, dirección de correo electrónico, IP (una cadena de números que identifica a cada aparato conectado a Internet), así como su domicilio. El perfil de las víctimas eran los defensores del periodismo y la libertad de expresión. También, aquellos que visitaran sitios que simpatizan con los uigures (una etnia minoritaria en China). De este modo podían tener perfiles acotados, muchos de ellos sin privacidad alguna, de quienes el Gobierno considera la disidencia.

¿Puede considerarse que Tor ya no es seguro? Blasco no es tajante en este aspecto. “No es seguro si se usa con navegadores como Safari, Firefox o Chrome. Si se usa el navegador nativo de Tor (Tor Browser), que cuenta con un capa adicional de privacidad, las posibilidades de quedar al descubierto son menores”.

No ha trascendido una lista con los afectados. “Si eres activista y entras en algunos de estos sitios, la probabilidad es muy alta”, apunta el especialista. El estudio ha sido especialmente intenso en las dos últimas semanas. “Hemos seguido el comportamiento y encontrado patrones similares usando bases de datos con contenido del último año. Entonces no sabíamos lo que estaba sucediendo, ahora ya podemos interpretar los datos y ver la gravedad”.

No se trata de un ataque con intereses económicos, sino identificar a los usuarios que acceden a cierto tipo de contenido. En este caso, la solución no solo recae en los afectados, que deberán tomar más medidas de seguridad al consultar la web, sino también las 15 páginas afectadas. “Hemos hecho pública la investigación con ánimo de denuncia, de que se sepa para que las páginas lo solventen rápido”, pide Blasco.