La ciberguerra de Rusia contra Ucrania nunca ha acabado

A mediados de enero se registró el primer ciberataque serio contra Ucrania, pero entre 2014 y 2017, grupos de ‘hackers’ vinculados a Rusia causaron estragos en el país

La ofensiva militar que ha lanzado Rusia esta semana en Ucrania viene precedida de una ciberguerra que lleva meses activa. Años, si se tiene en cuenta que desde la invasión de Crimea en 2014 nunca han cesado del todo los ataques a los sistemas de la ex república soviética. En el entorno digital se libran batallas silenciosas, sin disparos ni muertos, pero capaces de dejar sin calefacción a miles de personas, como sucedió ya en Ucrania en 2015; de eliminar datos sensibles del Gobierno o de colapsar los sistemas informáticos de las empresas, como se vio en 2017 con NotPetya. Este virus informático, uno de los más devastadores de la historia, fue lanzado originalmente en Ucrania para torpedear instituciones de ese país y se acabó extendiendo por todo el mundo.

La guerra cibernética es uno de los componentes de las llamadas guerras híbridas. “Consiste en un conjunto de técnicas que vienen a suplir la invasión convencional por tierra. Es complicado definir de qué instrumentos hablamos, pero incluyes desde ciberataques o desinformación hasta la utilización de inmigrantes como arma, como se ha visto en Bielorrusia”, describe Andrea G. Rodríguez, investigadora en tecnologías emergentes en Cidob (Barcelona Centre for International Affairs).

Una vez que entran en escena los tanques y misiles, lo que suceda en internet cobra menos importancia. Pero puede servir para apoyar las acciones militares. “Los ciberataques forman parte del manual de estrategia de Moscú. Los usaron en 2008 en Georgia coincidiendo con la invasión y en 2014 en Ucrania para atacar infraestructuras energéticas y de comunicación”, incide Rodríguez.

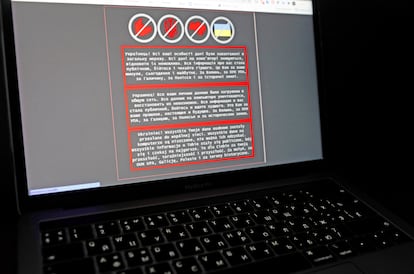

En esta ocasión, el primer aviso llegó el 14 de enero, cuando Microsoft detectó un virus, WhisperGate, que se infiltró en varias webs gubernamentales. La empresa tejana de ciberseguridad especializada en amenazas de inteligencia CrowdStrike identificó unos días después varios intentos de venta de datos supuestamente adquiridos tras ese golpe. El modus operandi del ataque se parece mucho al de Voodoo Bear, un grupo organizado de hackers asociado a los servicios secretos rusos (FSB).

La semana pasada se registraron también ciberataques dirigidos a las webs del Ministerio de Defensa ucranio, a la del ejército y a las de bancos estatales. El jueves, coincidiendo con la invasión terrestre por parte de Rusia, varias webs del Gobierno ucranio dejaron de funcionar por culpa de un ataque de denegación de servicio que buscaba ahondar en el sentimiento de pánico de una población que ya teme por su vida. Ayer mismo, la firma de ciberseguridad CyberArk alertaba del peligro de Hermetic Wiper, el malware (software malicioso) que borra todos los datos del sistema que infecta, involucrado en los ciberataques dirigidos a las infraestructuras de Ucrania.

“Esperamos que se produzcan campañas masivas de desinformación por parte de ambos bandos del conflicto y podemos estar seguros de que los atacantes aprovecharán esta oportunidad para distribuir otro tipo de malware”, dice Luis Corrons, analista de seguridad de la firma de antivirus Avast. “También podemos prever la posibilidad de que se utilicen armas digitales para atacar las infraestructuras físicas a través de los ordenadores que las controlan, como ocurrió con Stuxnet”, añade.

Ataques de autoría difusa

Conocidos en el sector como APT (amenazas persistentes avanzadas, en sus siglas inglesas), los grupos como Voodoo Bear distan de ser un conjunto de piratas informáticos cuya motivación sea hacer el mal. Están muy bien organizados, a menudo tienen estructuras jerarquizadas similares a las de las empresas y, al estar extraoficialmente apoyados por Gobiernos, disponen de muchísimos recursos. Los suficientes como para armar estrategias de ataque en el mismo día en que se descubra una vulnerabilidad importante en un sistema que se quiera atacar (este tipo de ataques, acaso los más letales, se conocen como zero day exploits). Solo los servicios secretos de las grandes potencias, como la NSA de EE UU, las diferentes agencias del GRU ruso o el MI6 británico, tienen sobre el papel más capacidades que ellos.

Los servicios secretos occidentales tienen serias sospechas de que algunos países, como Rusia, China, Corea del Norte o Irán, patrocinan a algunas de las principales APT. Hablamos de sospechas porque el ciberespacio es un entorno tan esquivo que resulta prácticamente imposible demostrar con garantías la autoría de un ciberataque. Son frecuentes los ataques de falsa bandera, en los que unas APT se hacen pasar por otras o incluso por grupos de hacktivistas. Entre estos últimos destacan Anonymous, un grupo heterogéneo y no organizado de hackers que ya le han declarado la guerra (cibernética) a Rusia.

“La ciberguerra tiene una gran ventaja frente a otras herramientas: si lanzas un misil se va a saber de dónde ha salido y quién lo ha construido. En el mundo de internet no es así: es complicadísimo saber de dónde vienen los ataques o quién está detrás de estos”, apunta Corrons, de Avast. Un ordenador puede conectarse desde Barcelona a un servidor ubicado en Pakistán que pase por otro en las Seychelles para mandar software malicioso a Pekín. El rastro del ataque queda disuelto como una gota en el mar.

“Las APT se rastrean con pistas aportadas por los servicios de inteligencia, correlaciones de muestras, particularidades del código, reutilización de partes del mismo o estudio del modus operandi”, explica el hacker y analista de ciberseguridad Deepak Daswani. Resulta dificilísimo atribuirlos, pero todavía más ubicar geográficamente su origen. “Los servicios de inteligencia de los países sí que pueden tener información, pero no te enseñarán sus pruebas y te los tienes que creer: pueden tener también interés en marearte”, añade Corrons.

Otra de las ventajas de la ciberguerra es que se puede enmascarar como ciberdelincuencia: hay veces que las propias APT lanzan sus ataques bajo la forma de un ransomware (virus por el que se ofrece un rescate). Es lo que pasó por ejemplo con NotPetya, el virus que atacó en 2017 los sistemas de varias agencias gubernamentales ucranias y que luego se difundió por todo el mundo. “Normalmente, el ransomware mantiene una clave criptográfica con la que salvar los sistemas infectados a cambio de dinero. Los malos te infectan y luego piden un rescate. Pero en este caso no la hubo”, asegura Adam Meyers, responsable de inteligencia de CrowdStrike, que lleva años rastreando la actividad de algunas de las principales APT rusas.

Considerado uno de los ciberataques más exitosos y costosos de la historia, NotPetya se le atribuye a Voodoo Bear. Este grupo tiene una larga hoja de servicios en Ucrania. “La actividad nunca ha parado en los últimos años. Las operaciones en el ciberespacio de Rusia forman parte de un abanico amplio de herramientas entre las que se incluyen operaciones de influencia, información y desinformación; acciones militares y presiones diplomáticas y financieras”, sostiene Meyers.

Ucrania, el eterno objetivo

En mayo de 2014, un mes después de que Rusia se anexionara Crimea, el grupo Voodoo Bear torpedeó infraestructuras energéticas y de transporte ucranias. En invierno de 2015, un software malicioso bloqueó el funcionamiento de varias centrales eléctricas, dejando sin energía (y sin opción de calentarse) a más 80.000 personas. Ucrania acusó a Rusia de estar detrás del ataque. Moscú rechazó tener nada que ver con ello.

Se produjeron ataques similares los dos siguientes años y en 2017 se elevó la apuesta con el lanzamiento de malware muy sofisticado. Además de NotPetya se detectaron otros virus, como FakeCry o BadRabbit, dirigidos a sabotear las redes de comunicaciones del país. “Con esos ataques fue la primera vez que detectamos que intentaron hacerse pasar por alguien distinto: un supuesto grupo de hacktivistas llamado FSociety, nombre tomado de la serie de televisión Mr Robot”, describe Meyers.

Hasta el momento no se han detectado ciberataques en el resto de Europa que pretendan influir en el escenario ucranio. “Hay y seguirá habiendo un aumento de la guerra cibernética en Europa”, asegura Zac Warren, director de ciberseguridad de la firma estadounidense Tanium. “Ataques como el de Oiltanking Deutschland”, dice en referencia al oleoducto alemán que el pasado 3 de febrero se vio obligado a interrumpir su actividad tras un ciberataque, “seguirán ocurriendo”. Aunque en este caso parece tratarse de ciberdelincuencia: su motivación es meramente económica.

La invasión terrestre de Ucrania cambia el escenario. Según fuentes conocedoras de la situación, el personal de instituciones de la UE relacionadas con la ciberseguridad ha sido alertado de que se preparen para recibir ciberataques en Europa. La Agencia de la UE para la Ciberseguridad (ENISA) y su homóloga estadounidense (CISA) ya han sacado alertas para que las empresas y las instituciones extremen las precauciones ante lo que pueda estar por venir. “Probablemente veamos una nueva ola de ciberataques en Ucrania dirigidos a cortar las comunicaciones en el país para obligar a que los líderes ucranios se rindan o abandonen Kiev”, opina Rodríguez, de Cidob.

Puedes seguir a EL PAÍS TECNOLOGÍA en Facebook y Twitter o apuntarte aquí para recibir nuestra newsletter semanal.

Tu suscripción se está usando en otro dispositivo

¿Quieres añadir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PAÍS desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás añadir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PAÍS.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contraseña aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.

Sobre la firma