Hallado un nuevo virus utilizado para espiar bancos en Líbano

El virus solamente se activa en los ordenadores que está destinado a atacar y es capaz de robar contraseñas, guardar todas las actividades y grabar conversaciones de Skype La operación serviría para probar actividades entre bancos libaneses y el régimen sirio o la milicia Hezbolá

Los nuevos agentes secretos no son humanos. Son virus informáticos. Y cada vez más sofisticados. Un programa fabricado para el espionaje ha sido hallado en miles de ordenadores en Oriente Próximo, según detalla un informe de la firma rusa Kaspersky Lab, dedicada a la seguridad informática. El virus, llamado Gauss (en honor del físico y matemático alemán Johann Carl Friedrich Gauss), ha sido hallado en al menos 2.500 ordenadores, la mayoría de ellos —unos 1.660— en bancos libaneses. No se activa en cualquier sistema: solamente en los que está programado para atacar. Una vez instalado, guarda todas las actividades online de cada usuario, roba sus contraseñas y es capaz de ejecutar órdenes sin que el usuario se percate.

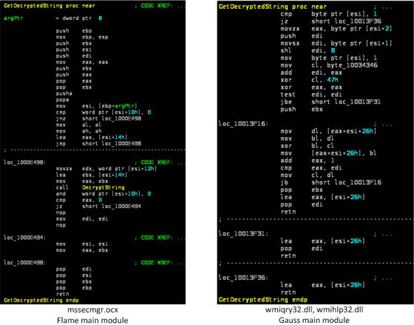

Pese a que la compañía rusa afirma que no quiere “especular” sobre la autoría del virus, Gauss guarda similitudes con Stuxnet y Flame, troyanos (programas que se infiltran en ordenadores externos) que fueron hallados en ordenadores iraníes en centrales nucleares en octubre de 2010. El Gobierno de Teherán acusó a Israel y Estados Unidos de estar detrás de los ataques ejecutados con estos programas contra la planta nuclear de Natanz.

Si bien hay diferencias entre los virus, las estructuras son muy similares e indican que es muy probable que hayan sido desarrollados por los mismos creadores, según indica Vitaly Kamlusk, uno de los analistas de Kaspersky que han estudiado los programas. No obstante, Will Gragido, un analista informático estadounidense citado por The New York Times rebate que las similitudes entre los virus no necesariamente indican que todos hayan sido desarrollados por los mismos programadores. “Es posible que un hacker haya robado la estructura del virus original y fabrique copias con distintos fines para servir a grupos criminales”, advierte. El analista ruso afirma que es poco probable que se trate de una copia del original. "Para desarrollar este tipo de software es necesario contar con recursos muy específicos e información muy detallada", afirma Kamlusk.

Jeffrey Carr, un analista de seguridad cibernética entrevistado por Reuters, asegura que Estados Unidos e Israel podrían haber utilizado Gauss para monitorear posibles transacciones entre los bancos libaneses y el régimen sirio, Irán o la milicia Hezbolá. El miércoles el Gobierno de Estados Unidos acusó al banco británico Standard Chatered de ejecutar transacciones por miles de millones de dólares con Teherán. Herramientas como Gauss son idóneas para probar estas actividades.

El funcionamiento de los virus es muy sofisticado. No se activan en cualquier ordenador, sino solamente en los que está programado para espiar. Son muy distintos al troyano "común". Gauss es uno de los programas más "inofensivos" de este tipo, comenta Kamlusk. "La capacidad de acceso de este tipo de programas los hace muy peligrosos". Stuxnet, el programa hallado en las centrales nucleares iraníes, funcionaba solamente con programas desarrollados por empresas muy concretas, utilizados por Teherán. Flame, por ejemplo, puede encender micrófonos a distancia y enviar órdenes desde el ordenador espiado sin que el usuario se percate. (Al igual que Stuxnet, la mayoría de los ordenadores infectados por Flame están en Irán). Los virus son capaces de guardar movimientos de teclado, conversaciones por Skype, hacer capturas de pantalla y controlar los dispositivos bluetooth a los que el sistema tenga acceso. Todos los datos recabados son enviados de inmediato.

La firma de seguridad no ha conseguido descifrar por completo el código de virus como Gauss, Stuxnet y Flame. La estructura de los programas es tan compleja que la compañía teme que los virus sean capaces de ejecutar comandos para perpetrar daños físicos, de ahí que sus programadores hayan tomado tantas precauciones para esconder el código entero. Otra novedad del virus recién hallado es que se contagia a través de aplicaciones externas, que no han sido aún identificadas. "El programa no puede ser detectado sino hasta que ha sido ejecutado, lo que hace casi imposible la prevención", describe Kamlusk. El analista advierte que, si un hacker consiguiera duplicar el código y utilizarlo con fines criminales, sería "muy alarmante". Un programa de este tipo podría asumir las funciones de un servidor y ordenar a un sistema ejecutar acciones a distancia. Las consecuencias en una central nuclear o un sistema de transportes podrían ser catastróficas.

La agencia de Naciones Unidas para las tecnologías de la información y comunicación (ITU, en inglés) anunció que enviará una recomendación a los países para que redoblen la protección de los programas que utilizan en sus infraestructuras gubernamentales.

Tu suscripción se está usando en otro dispositivo

¿Quieres añadir otro usuario a tu suscripción?

Si continúas leyendo en este dispositivo, no se podrá leer en el otro.

FlechaTu suscripción se está usando en otro dispositivo y solo puedes acceder a EL PAÍS desde un dispositivo a la vez.

Si quieres compartir tu cuenta, cambia tu suscripción a la modalidad Premium, así podrás añadir otro usuario. Cada uno accederá con su propia cuenta de email, lo que os permitirá personalizar vuestra experiencia en EL PAÍS.

¿Tienes una suscripción de empresa? Accede aquí para contratar más cuentas.

En el caso de no saber quién está usando tu cuenta, te recomendamos cambiar tu contraseña aquí.

Si decides continuar compartiendo tu cuenta, este mensaje se mostrará en tu dispositivo y en el de la otra persona que está usando tu cuenta de forma indefinida, afectando a tu experiencia de lectura. Puedes consultar aquí los términos y condiciones de la suscripción digital.